La pandémie de COVID-19 a placé le secteur des hautes écoles devant de grands défis. En très peu de temps, il a fallu mettre en place une offre numérique complète dans le domaine de l'enseignement et de l'apprentissage. Dans ce contexte, la mise en œuvre se trouve dans un champ de tension entre une centralisation et une décentralisation conséquentes.

La centralisation est souvent recherchée au niveau national. Au premier plan figure une identité numérique unique, nationale et à vie, associée à un fournisseur d'identité centralisé, qui permet le Single Sign-on (SSO) – pratique et facile à expliquer. Ceci est toutefois préoccupant, surtout lorsque cette stratégie comprend aussi des bases de données centrales, qui sont des points d'attaque principaux pour la cybercriminalité. Cette inquiétude concerne également le traçage des utilisatrices et utilisateurs. Ces préoccupations relatives à la sécurité des données ainsi que la non prise en compte de la mobilité internationale ne sont que les faiblesses immédiates. Une identité numérique à vie doit en effet conserver son intégrité au-delà de 80 ans. C'est plus long que la durée de vie des ordinateurs numériques (ENIAC, le premier ordinateur entièrement électronique, a été mis au point en 1945) – qui sait à quoi ressemblera le paysage numérique dans 80 ans?

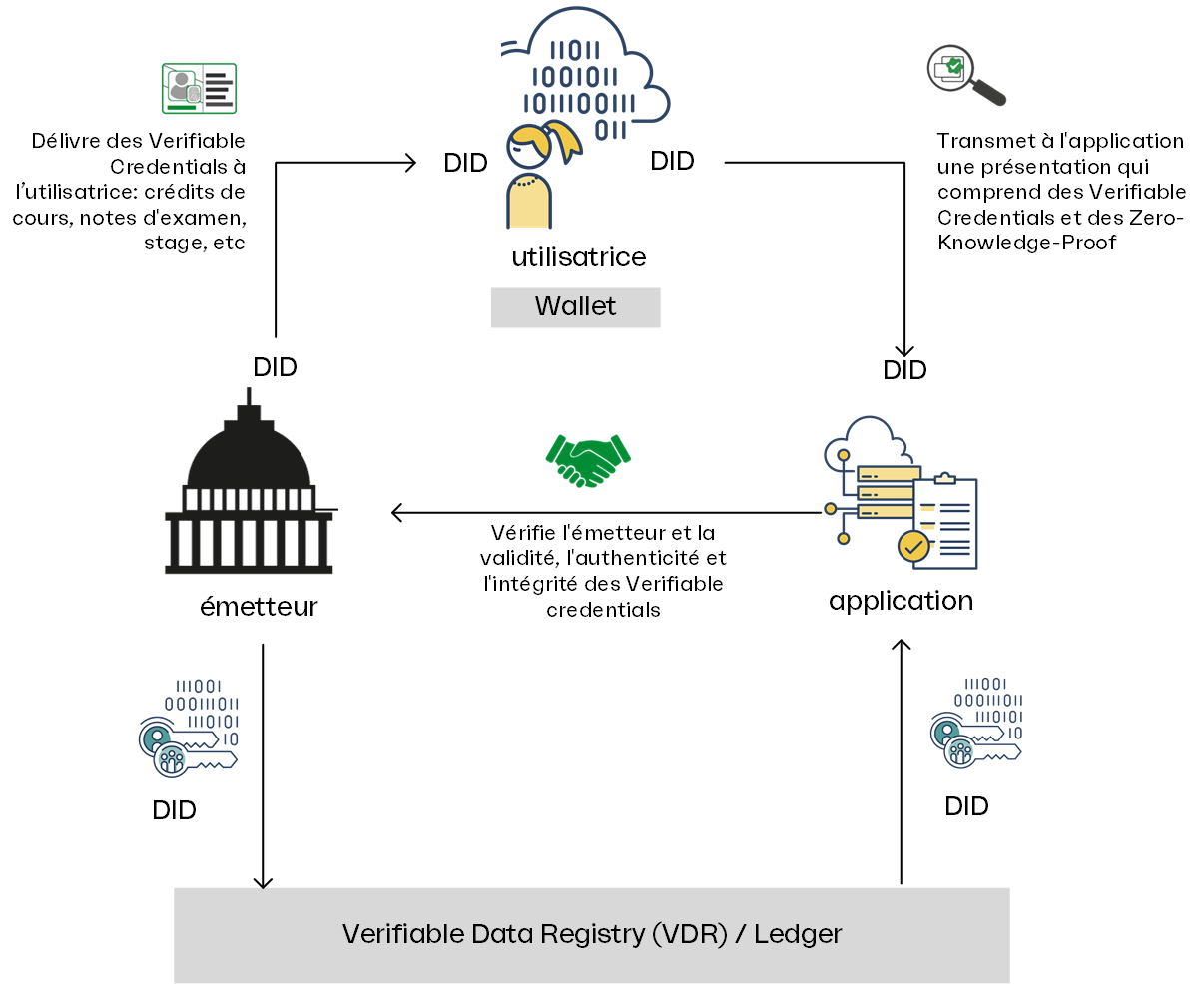

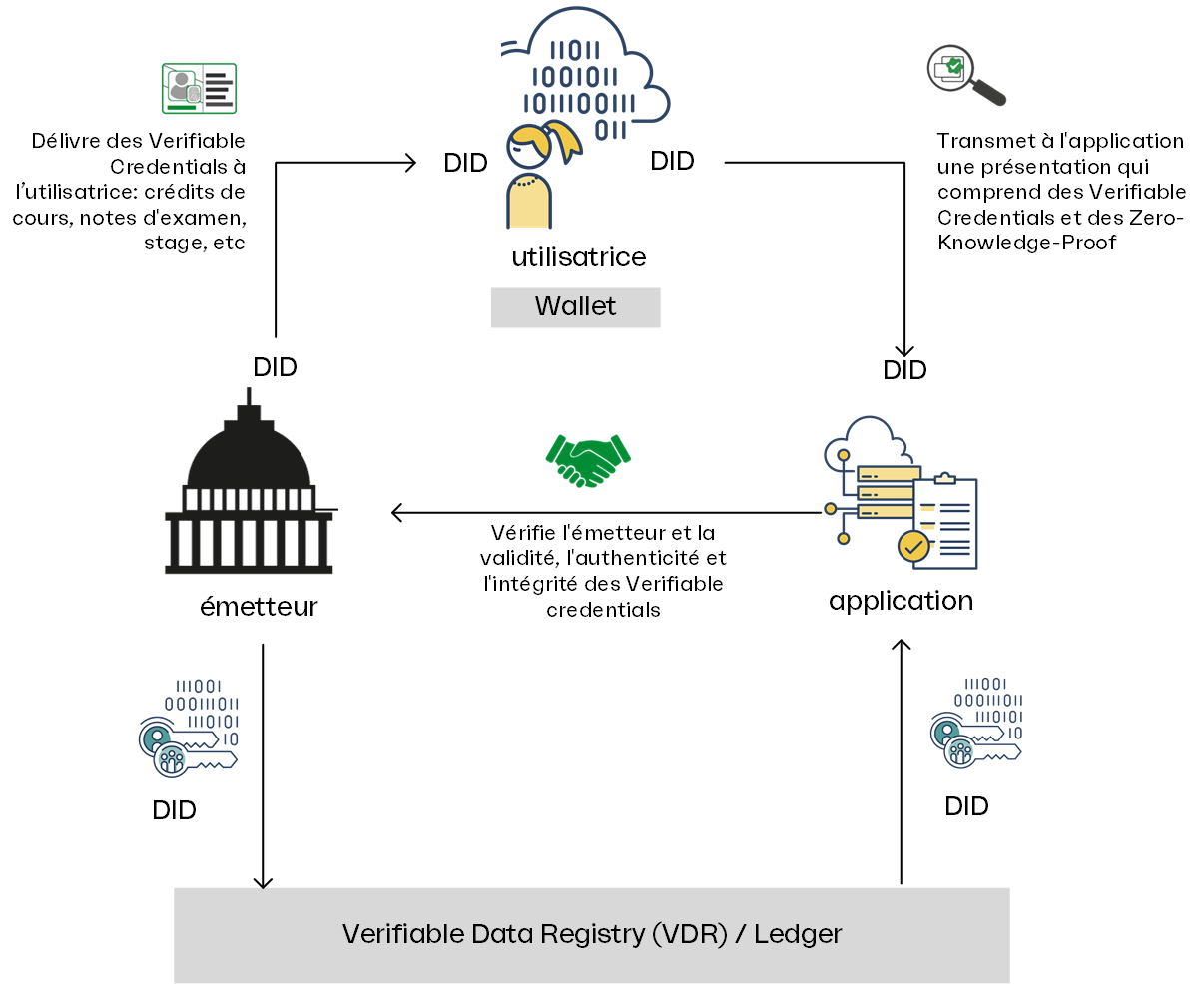

La décentralisation est étroitement associée au concept d'autosouveraineté: les utilisatrices et utilisateurs ont le contrôle de leurs propres identités, identifiants et données. Il n'y a pas de fournisseurs d'identité centraux ni de bases de données centrales – en dernière ressort, même au niveau institutionnel. Des universités n'auraient plus de bases de données contenant des crédits de cours, des résultats d'examens ou des diplômes. Toutes les données seraient stockées chez les étudiantes et étudiants. Les principaux concepts de tels écosystèmes décentralisés pour les identités numériques sont les Self-Sovereign Identities (SSI), Decentralized Identifiers (DIDs), Verifiable Credentials (VCs) et Verifiable Data Registries (Ledgers).

Architecture de Self-Sovereign Identity (SSI)

Des personnes, des institutions ou même des choses ont des identités. L'«identité» désigne l'individu de manière tout à fait naïve. Dans la vie réelle, les personnes ont des identifiants: des caractéristiques «embarquées» comme la couleur des cheveux, la taille, la couleur des yeux, l'ADN, mais aussi des caractéristiques fabriquées ou reçues comme des noms, des noms d'artistes, etc. L'identifiant que l'on utilise pour telle ou telle transaction dépend souvent du contexte: «Joe» dans le cercle d'amis, «Josef» pour les collègues, «Little Joe» dans le groupe de musique, «Professeur Müller» en cours, etc. Dans un café, on peut se donner le nom que l'on veut lors de la commande, tant que l'on s'en souvient lors de la livraison de la boisson. Ce sont des Decentralized Identifiers (DIDs): on peut en avoir autant que l'on veut et on peut en inventer à tout moment.

Les données sont stockées par les utilisatrices et utilisateurs dans des Wallets (sur des smartphones ou dans le cloud) ainsi que dans des Cloud-Datapods. Les Verifiable Credentials (VCs) sont les principaux contenants de données. L'utilisatrice ou l'utilisateur est libre de choisir le Wallet ou le Cloud-Storage qu'il souhaite utiliser. On doit également pouvoir passer d'un fournisseur à l'autre de ces applications ou services.

Un justificatif numérique vérifiable (Verifiable Credential, VC) est délivré par un DID (émetteur), contient un DID pour lequel elle est délivrée (Subject) et un DID où elle est enregistrée (Holder). Souvent, le Subject et le Holder sont identiques. En outre, chaque écosystème a besoin d'un Ledger, où est stockée une empreinte cryptographique du VC. Les Verifiable Credentials sont souvent associés à des diplômes. Mais ils peuvent aussi certifier des crédits de cours, des notes d'examen, des participations à des stages et autres.

Comme dans le monde réel, il y aura de nombreux écosystèmes numériques, chacun avec sa propre infrastructure et sa propre gouvernance. Le Decentralized Identifier doit contenir l'information mentionnant dans quel écosystème il a été créé. Si un Decentralized Identifier soumet un VC à un deuxième DID, qui se trouve peut-être dans un autre écosystème (ce DID s'appelle alors un Verifier), il faut d'abord déterminer si les écosystèmes se font confiance. Il s'agit d'une décision humaine de la gouvernance de l'écosystème.

Si par exemple «Swissuniversities» était un tel écosystème, cette organisation pourrait décider de faire confiance à la «Higher Education Commission» américaine lorsqu'il s'agit de crédits de cours ou de diplômes. Une fois que le Verifier a calculé l'empreinte digitale, il est possible de vérifier dans le Ledger de l'écosystème d'origine si le VC possède la bonne empreinte digitale et si celle-ci est valable.

Les Decentralized Identifiers ne sont globalement pas traçables. Cela élimine de nombreux problèmes de protection des données. Même dans la vie réelle, il n'est pas immédiatement clair que «Little Joe» et «Professeur Müller» ont la même identité. De temps en temps, on doit néanmoins attribuer indubitablement un DID à une identité («Identity Assertion»). Les VC sont l'équivalent numérique des passeports ou des cartes d'identité. Un gouvernement, en tant qu'émetteur, délivre un VC, qui est attribué à une identité, pour une DID. Cela correspondrait à la photo sur la carte d'identité.

Les exemples mentionnés sont issus du monde des hautes écoles. Mais si l'identité auto-souveraine s'impose, de nombreux écosystèmes de ce type vont germer. Que ce soit au niveau national, au sein de secteurs industriels ou d'autres fédérations. Dans ce cas, l'autosouveraineté des utilisatrices et utilisateurs signifie également que ces écosystèmes peuvent se développer de manière largement indépendante et négocier individuellement les relations de confiance entre eux. Pour que les utilisatrices et utilisateurs puissent se déplacer entre les écosystèmes, ceux-ci n'ont pas besoin de stacks techniques communes, mais seulement de reconnaître entre eux des accords, précisément des justificatifs vérifiables.

En savoir plus sur le projet de fédération des données dans la formation professionnelle

Auteur

Photo: © Anna Kortemeyer, 2020